V tejto druhej časti, ktorá je určená pre servery s OS Windows, budeme pokračovať s konfiguráciou cloud serverov v dvoch datacentrách tak, aby sa servery mohli spojiť cez vytvorený privátny tunel OpenVPN.

Požiadavky, ktoré musia byť splnené pre tento postup, sú rovnaké ako v

prvej časti, predovšetkým je potrebné pripojiť sieťový adaptér cloud servera prostredníctvom virtuálneho switcha k pfSense routru/firewallu.

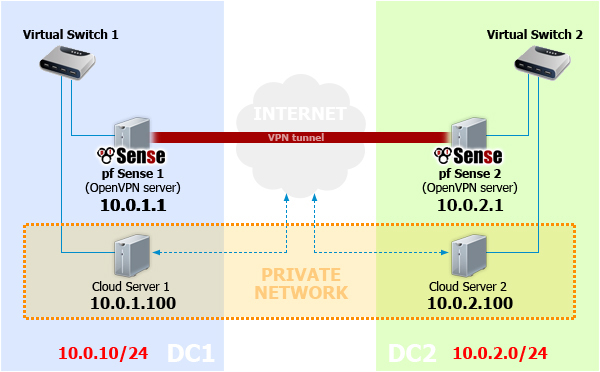

Ak chcete povoliť "serveru1" pripojiť sa k "serveru2", je potrebné v prvom rade prepojiť "server1" s "pfsense1" prostredníctvom privátnej IP adresy (v tomto príklade budeme používať 10.0.1.100), priradenej druhému sieťovému adaptéru. "Server1" a "server2" môžu mať aj naďalej svoje verejné IP adresy, cez ktoré môžu komunikovať priamo s internetom. Prenosy adresované druhému serveru sa budú prenášať cez virtuálny tunel OpenVPN vytvorený medzi "pfsense1" a "pfsense2".

Aby sa predišlo problémom v prípade chyby pri sledovaní týchto pokynov, ako je napríklad blokácia cloud servera, budeme v tejto príručke konfigurovať smerovanie DOČASNE. To znamená, že konfigurácia bude platiť iba do reštartu servera (alebo príslušného sieťového rozhrania). V prípade poruchy jednoducho reštartujte "server1" a / alebo "server2", tým dôjde k obnove predchádzajúceho nastavenia. Avšak je možné jednoducho uskutočniť tieto zmeny natrvalo, ako je ďalej popísané v tomto návode.

Schéma siete, ktorú chceme vytvoriť:

- 1 - Konfigurácia "servera1"

- 1.1 Pripojte sa ku cloud serveru Windows cez vzdialenú plochu pomocou používateľa "Administrator".

- 1.2 Nakonfigurujte privátnu sieť na Windows cloud serveri. V priebehu tohto kroku si musíte poznamenať názov sieťového adaptéru, ktorý konfigurujete (to je zvyčajne "Lan 2").

- 1.3 Povoľte všetky prenosy pre sieťové rozhranie pripojené k "pfsense1" cez "virtuálny switch 1".

- 1.4 Otvorte príkazový riadok.

- 1.5 Zadajte príkaz:

route add 10.0.2.0 mask 255.255.255.0 10.0.1.1.

- 1.6 pre Windows 2003

- 1.6.1 Skontrolujte názov sieťového adaptéra pripojeného k "pfsense1" nakonfigurovaného už v kroku 1.2 (názov je zvyčajne "Lan 2")

- 1.6.2 Ak názov sieťového adaptéra nie je "LAN 2" nahraďte názov v nasledujúcom príkaze, v opačnom prípade zadajte príkaz:

netsh firewall set opmode mode=disable interface="LAN 2".

- 1.7 pre Windows 2008 a novšie verzie

- 1.7.1 Zadajte nasledujúci príkaz:

netsh advfirewall firewall add rule name="Allow OpenVPN LAN" dir=in action=allow localip="10.0.1.0/24".

- 2 - Konfigurácia "servera2"

- 2.1 připojte Windows cloud server přes vzdálenou plochu pomocí uživatele "Administrator"

- 2.2 nastavte privátní sít Windows cloud serveru . Během tohoto kroku si musíte poznamenat název síťového adaptéru, který konfigurujete (to je obvykle "Lan 2")

- 2.3 umožněte veškeré přenosy pro síťové rozhraní připojené k "pfsense1" přes "virtuální switch 1"

- 2.4 otevřete Příkazový řádek

- 2.5 napište následující příkaz:

route add 10.0.1.0 mask 255.255.255.0 10.0.2.1

- 2.6 pro Windows 2003

- 2.6.1 zkontrolujte název síťového adaptéru připojeného k "pfsense1" nakonfigurovaného již v kroku 2.2 (název je obvykle "Lan 2" )

- 2.6.2 pokud není název síťového adaptéru "LAN 2", nahraďte název v následujícím příkazu, v opačném případě zadejte příkaz:

netsh firewall set opmode mode=disable interface="LAN 2"

- 2.7 pro Windows 2008 a novější verze

- 2.7.1 zadejte následující příkaz:

netsh advfirewall firewall add rule name="Allow OpenVPN LAN" dir=in action=allow localip="10.0.2.0/24"

- Po kontrole, že servery pracují správně, pokud chcete nastavit, aby změny ve směrování nastavené v krocích 1.5 a 2.5 byly trvalé (tedy přetrvávající po rebootu), je možné změnit příkaz přidáním parametru " - p " . Příkazy v krocích 1.5 a 2.5 pak budou následující:

route –p add 10.0.2.0 mask 255.255.255.0 10.0.1.1 route –p add 10.0.1.0 mask 255.255.255.0 10.0.2.1

- 3 - Zkontrolujte připojení

- 3.1 k "serveru1"

- 3.1.1 otevřete Příkazový řádek a zadejte následující příkaz:

10.0.2.1

- 3.1.2 ujistěte se, že dostanete odpověď od "pfsense2"

- 3.1.3 zadejte následující příkaz:

ping 10.0.2.100

- 3.1.4 ujistěte se, že dostanete odpověď od "serveru2"

- 3.2 a také k "serveru2"

- 3.2.1 otevřete Příkazový řádek a zadejte následující příkaz:

ping 10.0.1.1

- 3.2.2 ujistěte se, že získáte odpověď od "pfsense1"

- 3.2.3 zadejte následující příkaz:

ping 10.0.1.100

- 3.2.4 ujistěte se, že získáte odpověď od "serveru1"

V tomto bodě jsme ověřili, že spojení mezi "serverem1" a "serverem2" bylo vytvořeno. Každý server se nyní může připojit k druhému serveru prostřednictvím privátních adres IP 10.0.1.100 a 10.0.2.100. Všechny síťové služby (web, databáze, sdílení souborů, atd.), které nabízí "server1", budou k dispozici na "serveru2" a obráceně. K této privátní síti, můžete přidat další servery ( "Server3", "Server4" atd.) jednoduše tak, že změníte výše uvedené kroky takto:

- v případě, že server se nachází v datovém centru 1, nahraďte IP adresu 10.0.1.100 těmito IP adresami ( 10.0.1.101 , 0,102 , 0,103 , ... )

- v případě, že server se nachází v datovém centru 2, nahraďte IP adresu 10.0.2.100 těmito IP adresami ( 10.0.2.101 , 0,102 , 0,103 , ... )